Configurar correctamente un endpoint de login es clave para asegurar la autenticidad y privacidad de los usuarios en cualquier aplicativo web. Este resumen te guiará desde la estructura ideal hasta las mejores prácticas de seguridad, resaltando los pasos esenciales para implementar y probar este recurso crítico en Node.js y su integración con frameworks modernos.

¿Cómo se organiza y estructura un endpoint de login seguro?

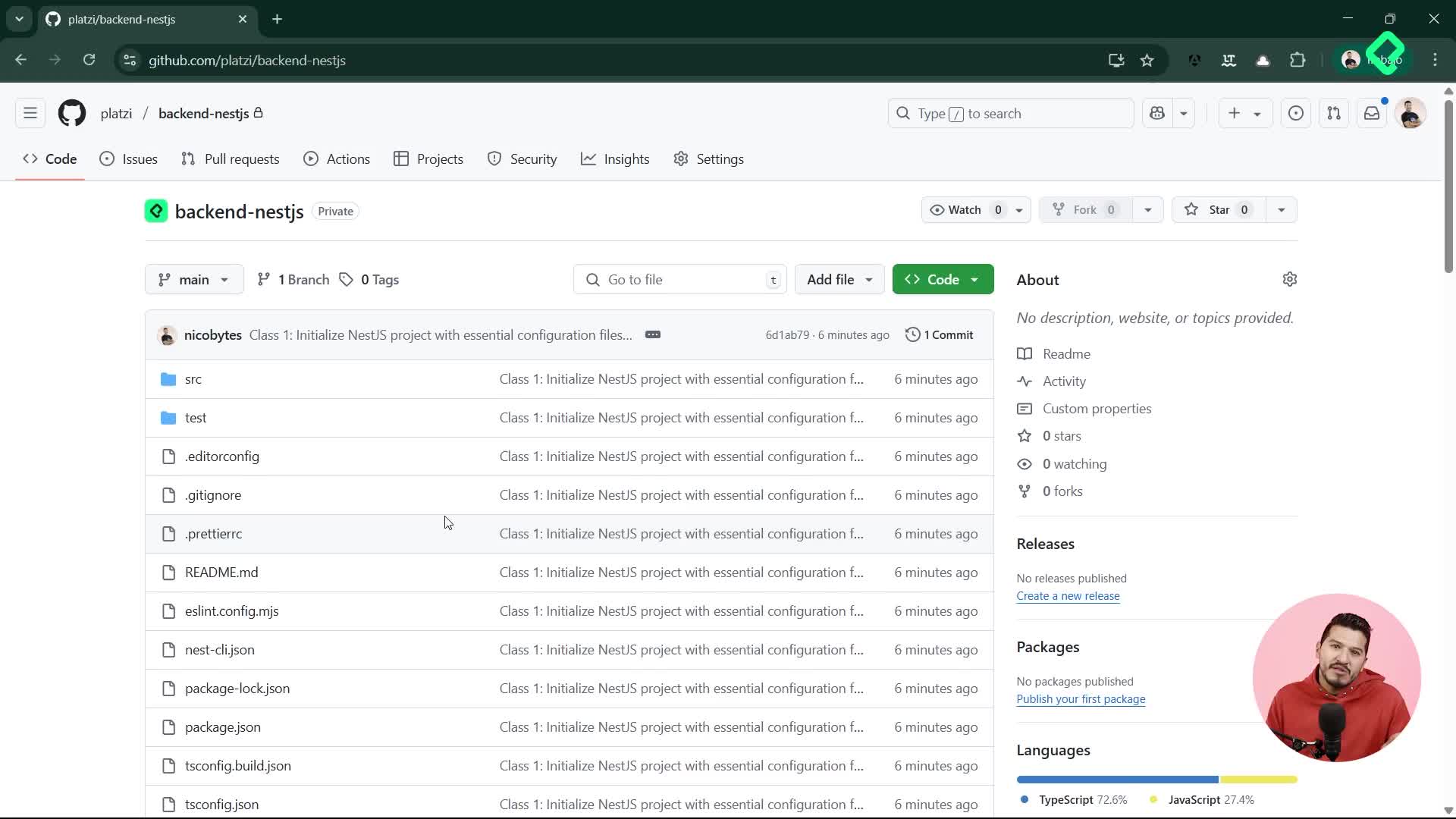

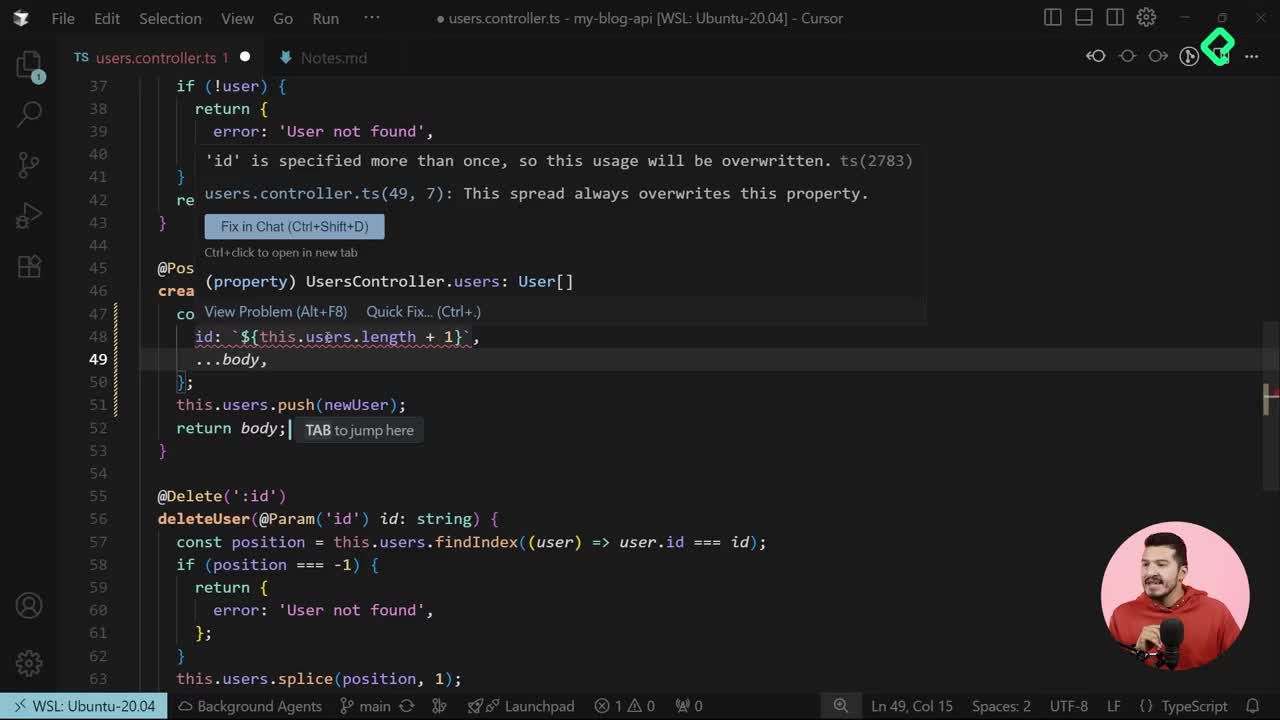

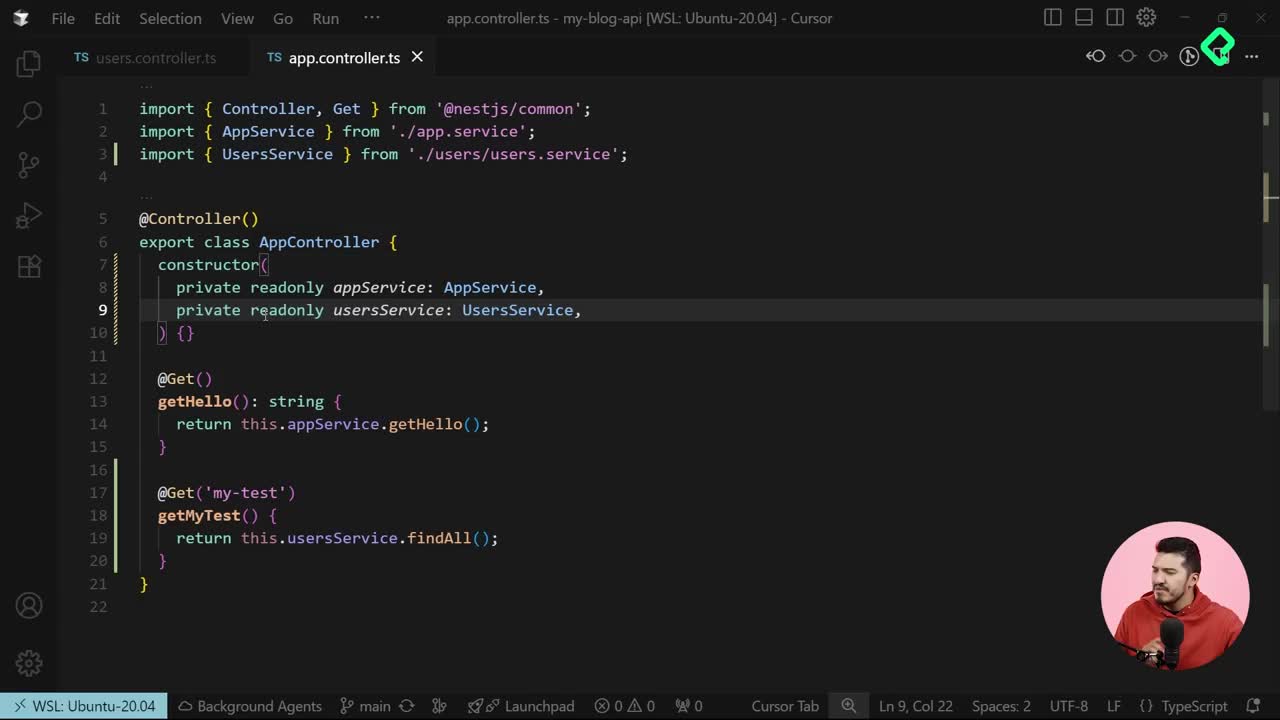

El login suele ser el punto de entrada de cualquier sistema. Aquí, se envían los datos de acceso como email y contraseña (o usuario y contraseña). Lo recomendable es modular este endpoint creando un controller exclusivo de autentificación y mantenerlo fuera del controller principal. Esto favorece la claridad, el mantenimiento y la seguridad del código.

Pasos principales sugeridos:

- Crear un directorio específico para controllers relacionados con autentificación.

- Mantener separados los archivos de prueba y los archivos funcionales.

- Asociar el controller de autentificación al módulo correspondiente (por ejemplo, auth module).

¿Qué detalles técnicos garantiza la autenticación correcta en Node.js?

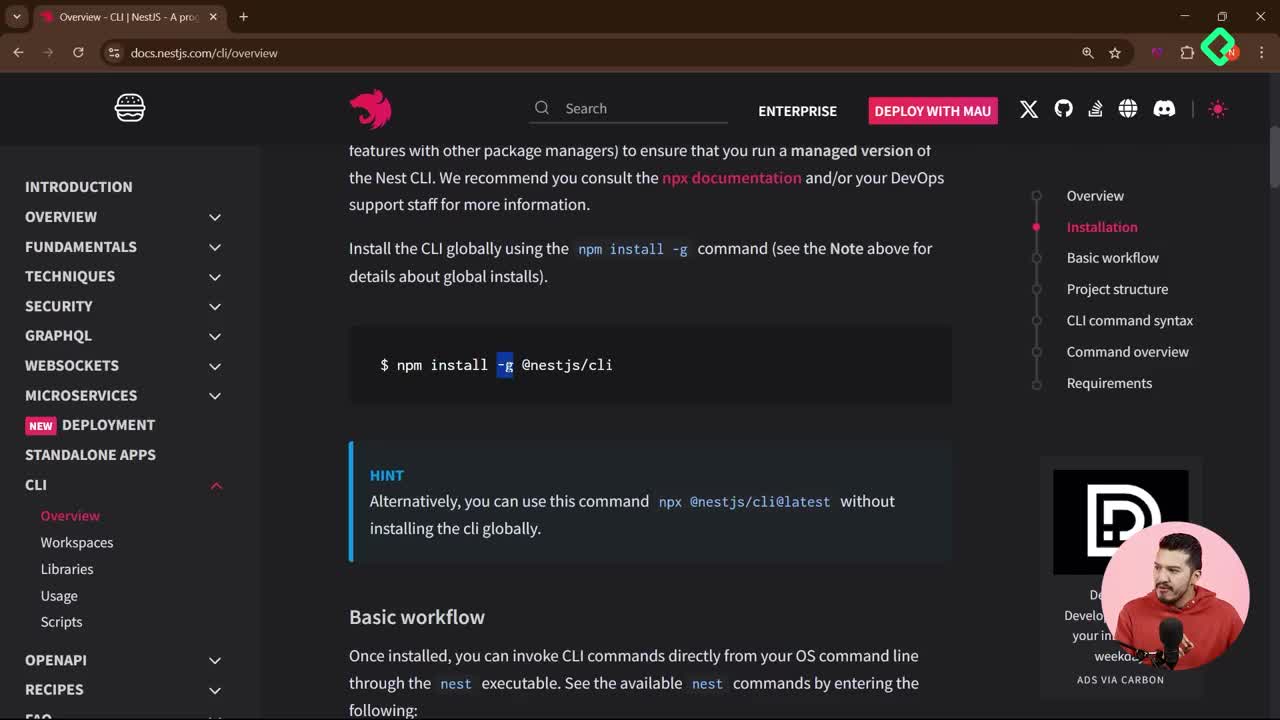

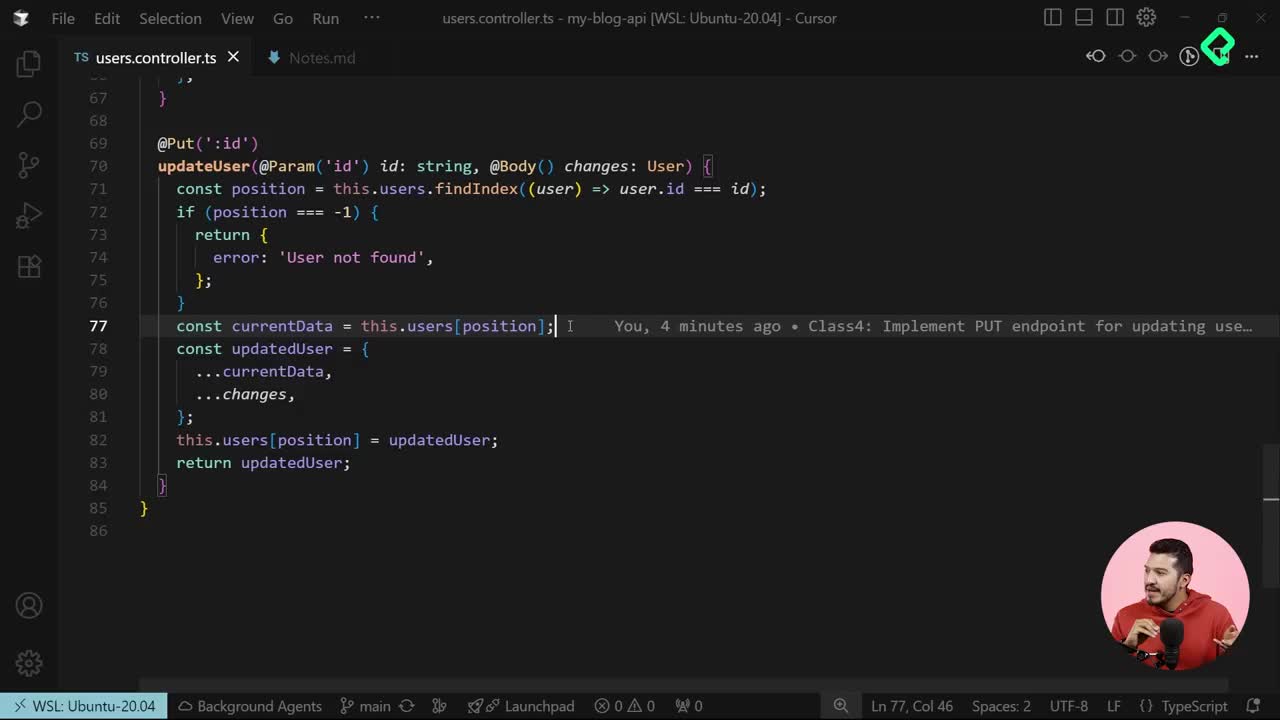

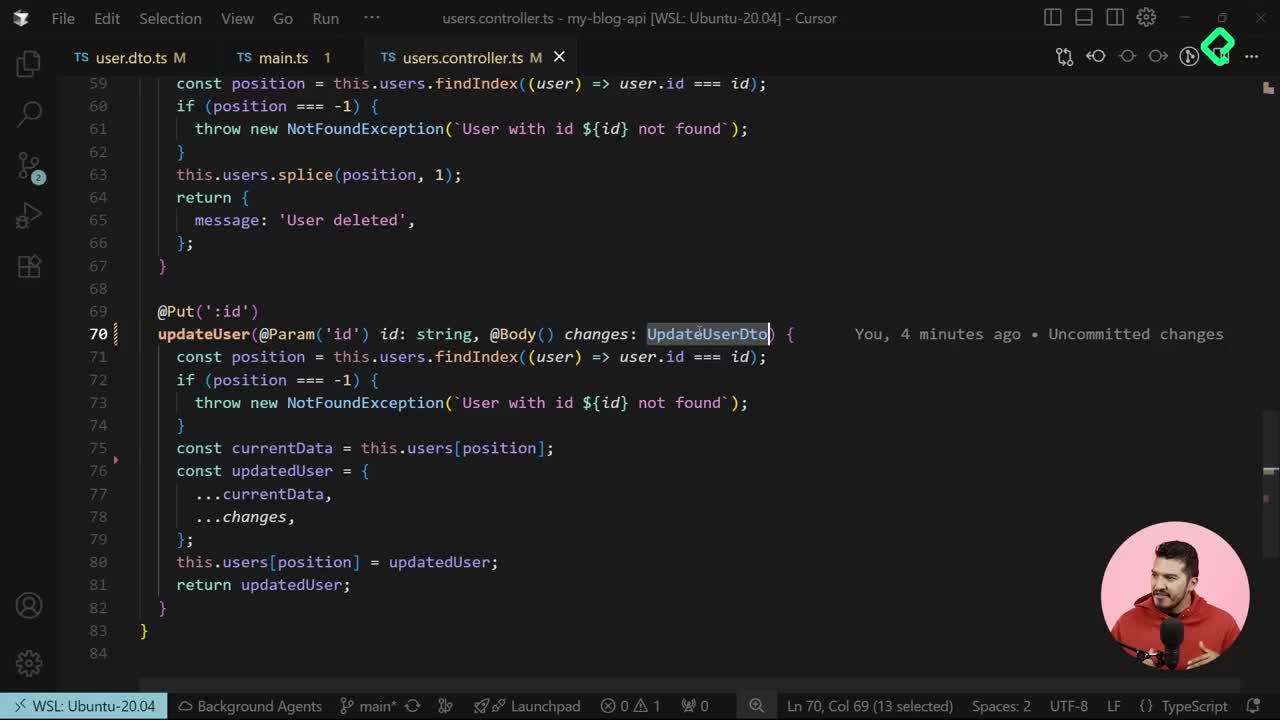

En la práctica, el endpoint de login utiliza estrategias y mecanismos de seguridad integrados en frameworks como NestJS y paquetes como Passport.js. Se emplean estrategias a las que se debe referenciar correctamente por nombre, como "local", y se recomienda usar decoradores que faciliten la obtención del usuario autenticado directamente desde el objeto request, preferiblemente usando el decorador @Req y el tipo de Express si la plataforma lo permite.

Otros aspectos útiles de la implementación:

- Uso de guards (guardianes) para proteger rutas, aunque en el login inicial pueden no ser necesarios.

- Validaciones centralizadas en estrategias, retornando el usuario validado en el estado de la petición.

- El usuario autenticado solamente debe obtenerse desde el request, sin exponer detalles internos de validación.

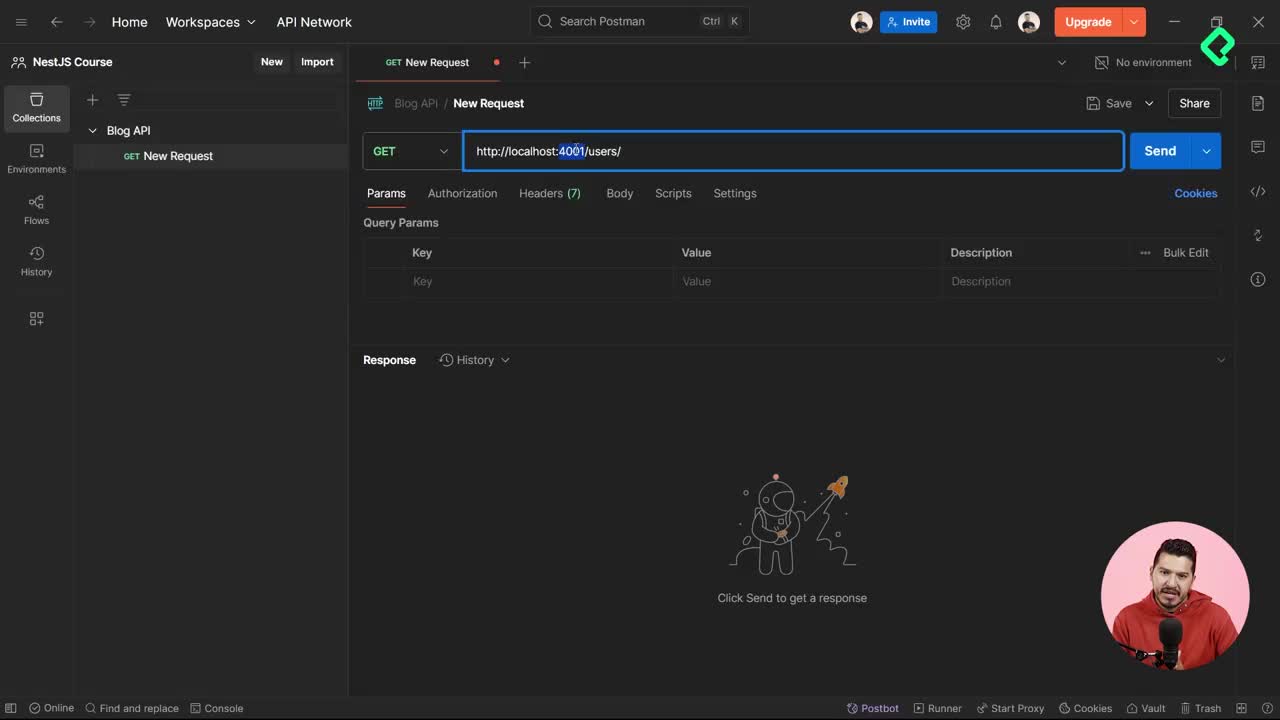

¿Cómo se prueba y asegura el feedback informativo y seguro al usuario?

El endpoint debe ser probado utilizando herramientas como Postman, donde se involucran pruebas con diferentes combinaciones de email y contraseña. Es recomendable no indicar qué campo falló para evitar filtraciones de información que permitan ataques de fuerza bruta.

Consejos clave para el feedback seguro:

- Retornar siempre un mensaje genérico de autorización: "No estás autorizado".

- Evitar mensajes que confirmen si un email está registrado o si una contraseña es la incorrecta.

- En la interfaz de usuario, mostrar mensajes neutros como: "Verifica tu user o password".

¿Qué precauciones de seguridad son relevantes en el flujo de autenticación?

- Asegurar que los datos viajen sobre protocolos encriptados como HTTPS.

- Hacer siempre la comparación del password encriptado con el hash almacenado en la base de datos.

- Evitar guardar la contraseña en texto plano y solo recibirla a través de objetos de transferencia como DTO.

La correcta implementación de estos pasos no solo garantiza la funcionalidad del endpoint de login, sino que previene filtrado de información sensible y mejora la robustez del sistema desde el primer acceso.