Esta vez vengo a hablarte de SAMM, pero no, no es nuestro querido y leal amigo del hobbit. En el campo de la informática, estas siglas corresponden a Software Assurance Maturity Model y se refieren a un marco abierto desarrollado por la OWASP, un proyecto de seguridad que identificó el Top 10 de riesgos más críticos en la web.

Qué es el modelo SAMM - Software Assurance Maturity Model

Es un modelo de madurez, es decir, una herramienta que permite a empresas y equipos de desarrollo medir distintos aspectos de su operación como la seguridad, agilidad, eficiencia operativa o cálidad de sus productos y/o servicios. Esto, con el objetivo de mejorar estas áreas de manera continua. Por lo general, emplea datos cualitativos para evaluar el rendimiento actual en las áreas evaluadas y asegurar que haya una mejora gradual.

Además, el modelo incluye un sistema para optimizar el nivel de madurez de las diferentes prácticas de seguridad de forma iterativa hasta alcanzar el nivel deseado. La idea es que el modelo sirva de base para que cualquier empresa u organización cree una hoja de ruta donde se implementarán las mejores prácticas de seguridad para el desarrollo de software.

SAMM es flexible y puede ser aplicado en organizaciones de cualquier tamaño o sector con diferentes estilos o metodologías de desarrollo de software, es personalizable y fácil de adoptar.

No todas las organizaciones deben alcanzar el máximo nivel de madurez en todas las categorías. Cada empresa puede determinar el nivel que prefiera para cada práctica de seguridad y también puede optar por las plantillas que más se adapten a sus necesidades.

Características del modelo SAMM

Las tres características principales de SAMM son:

- Medible: niveles de madurez definidos en las prácticas de seguridad.

- Accionable: vías claras para mejorar los niveles de madurez.

- Versátil: tecnología, proceso y organización agnósticos.

Estructura OWASP SAMM

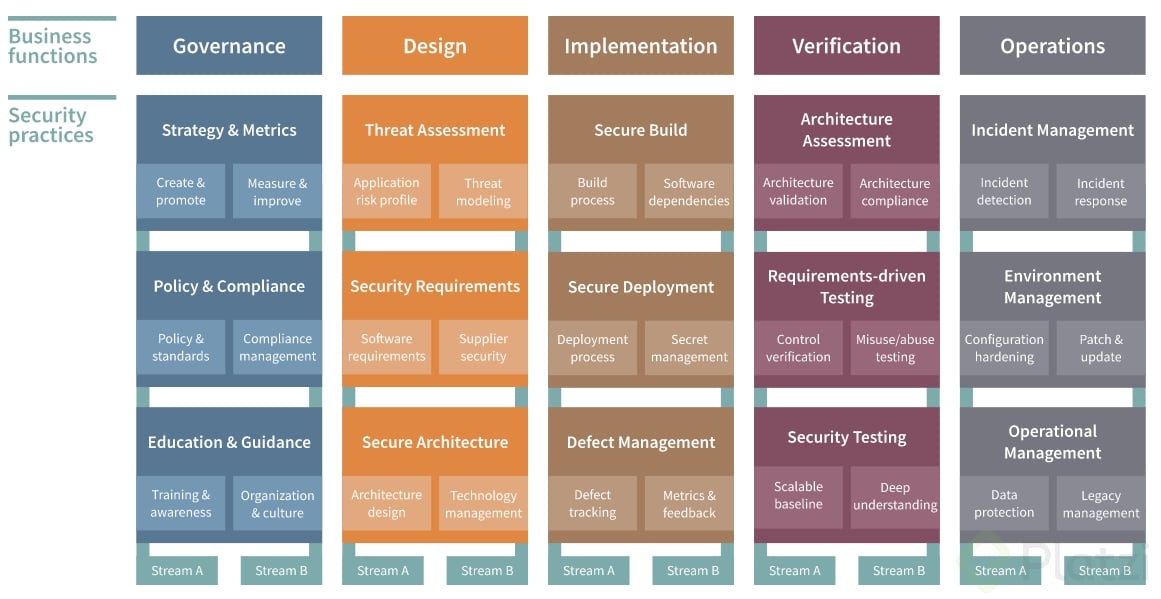

Al más alto nivel, SAMM define cinco funciones de negocio críticas. Todas estas son una categoría de actividades relacionadas con el desarrollo de software.

Cada función de negocio define 3 prácticas de seguridad

Por cada práctica de seguridad existe un área de actividades que genera garantías para la función comercial relacionada. Hay 15 prácticas de seguridad que son independientes para la mejora que se asigna a las 5 funciones comerciales del desarrollo de software.

Existen 3 niveles de madurez por cada práctica de seguridad

Cada nivel dentro de una práctica de seguridad se caracteriza por un objetivo sucesivamente más sofisticado, definido por actividades específicas y métricas de éxito más estrictas que el nivel anterior. Además, cada práctica de seguridad se puede mejorar de forma independiente, aunque las actividades relacionadas pueden conducir a optimizaciones.

Toda práctica de seguridad define 2 flujos

Cada flujo tiene un objetivo para alcanzar y este se puede lograr en niveles crecientes de madurez. Los flujos alinean y vinculan las actividades en la práctica en los diferentes grados.

¿Cómo puedo implementar SAMM en mi organización?

Ahora que tienes una idea básica de lo que es SAMM y ves que es algo que le puede aportar valor a tu organización para mejorar la seguridad de la misma, te preguntarás cómo lo puedes poner en práctica. Por eso te dejo a continuación la serie de pasos recomendados por los autores de este framework para aplicarlo exitosamente:

1. Identifica el alcance de la organización que debe mejorar

Lo primero que debes hacer para implementar este modelo, una vez lo has entendido, es identificar el alcance dentro de la organización sobre el cual quieres mejorar sus procesos de seguridad. Este puede ser el equipo en que trabajas, una unidad de negocio o vertical específica o toda la empresa.

2. Crea un equipo responsable de las actividades de seguridad

Luego de esto, es crucial que crees un equipo responsable de llevar a cabo, delegar o dirigir las actividades que surjan para implementar el modelo. Puedes obtener el apoyo necesario de los líderes o managers para que sirvan como guía en el proceso.

Es común empezar en tu propio equipo mientras vas conociendo mejor el modelo y adquieres el apoyo de más personas en la organización para luego expandirlo.

3. Completa el cuestionario proporcionado por el modelo SAMM

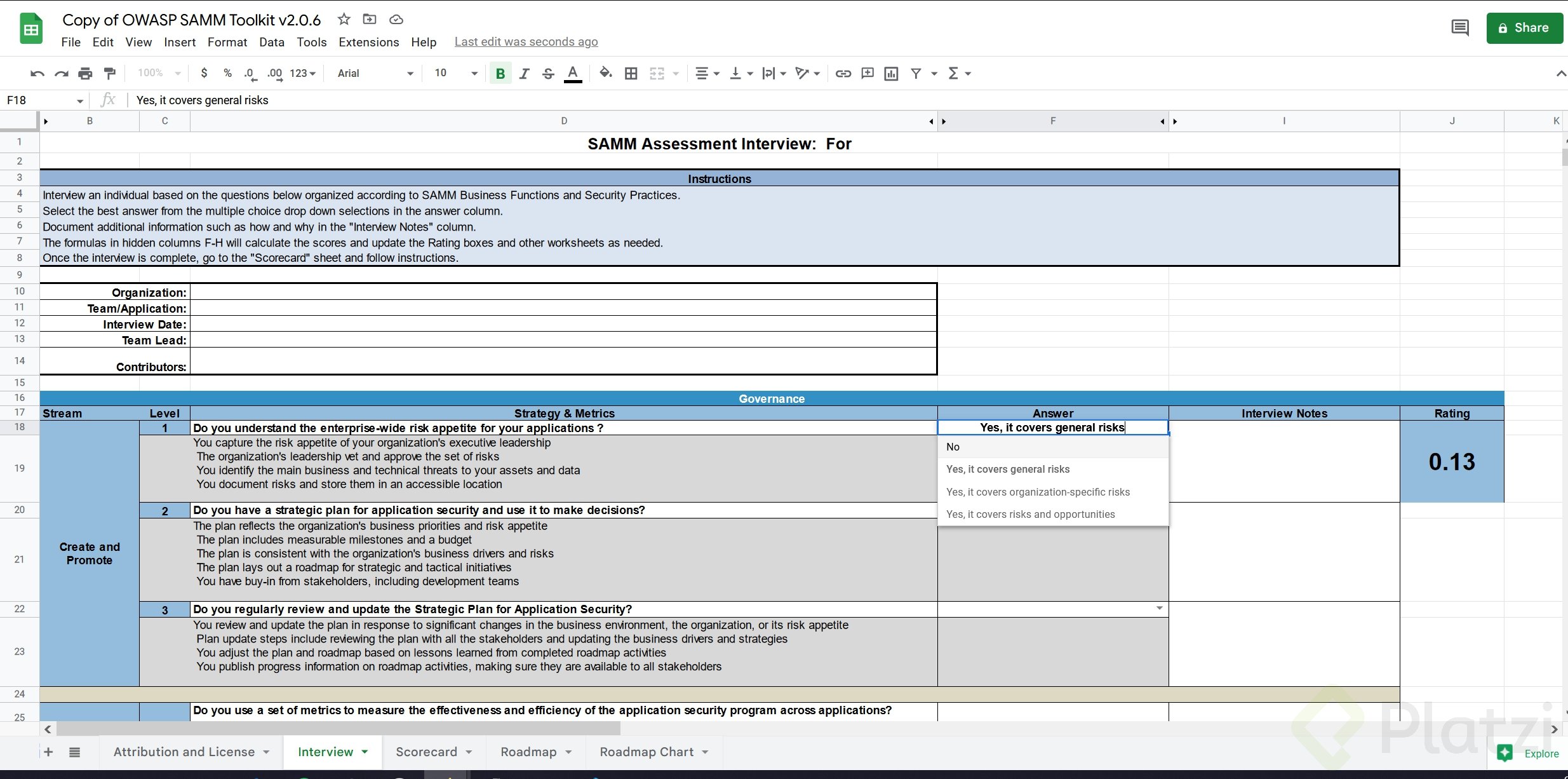

Después de tener claro el alcance y el equipo responsable, lo primero que deberías hacer es llenar un cuestionario que provee el modelo SAMM. Este ayudará a medir el nivel de madurez actual de la organización en una serie de prácticas de seguridad predefinidas. El cuestionario puede descargarse en formato Excel desde el repositorio oficial del proyecto o se puede copiar desde esta plantilla de Google Docs.

El documento cuenta con varias pestañas, por ahora nos ubicamos en la segunda pestaña que es la relacionada con la entrevista. Esta tendrá una serie de preguntas sobre cada una de las prácticas de seguridad descritas en la sección sobre la estructura de SAMM. El equipo encargado de implementar el modelo responderá las preguntas sobre las que tenga conocimiento y entrevistará a las personas encargadas de cada una de las demás áreas.

Se debe ser lo más honesto y real posible con respecto al estado actual de la organización para luego poder mejorar en cada una de estas áreas efectivamente. Debajo de cada una de las preguntas habrá una pequeña descripción y unos criterios de aceptación para la práctica de seguridad, si se incumple en tan solo uno de estos, la respuesta debería ser No.

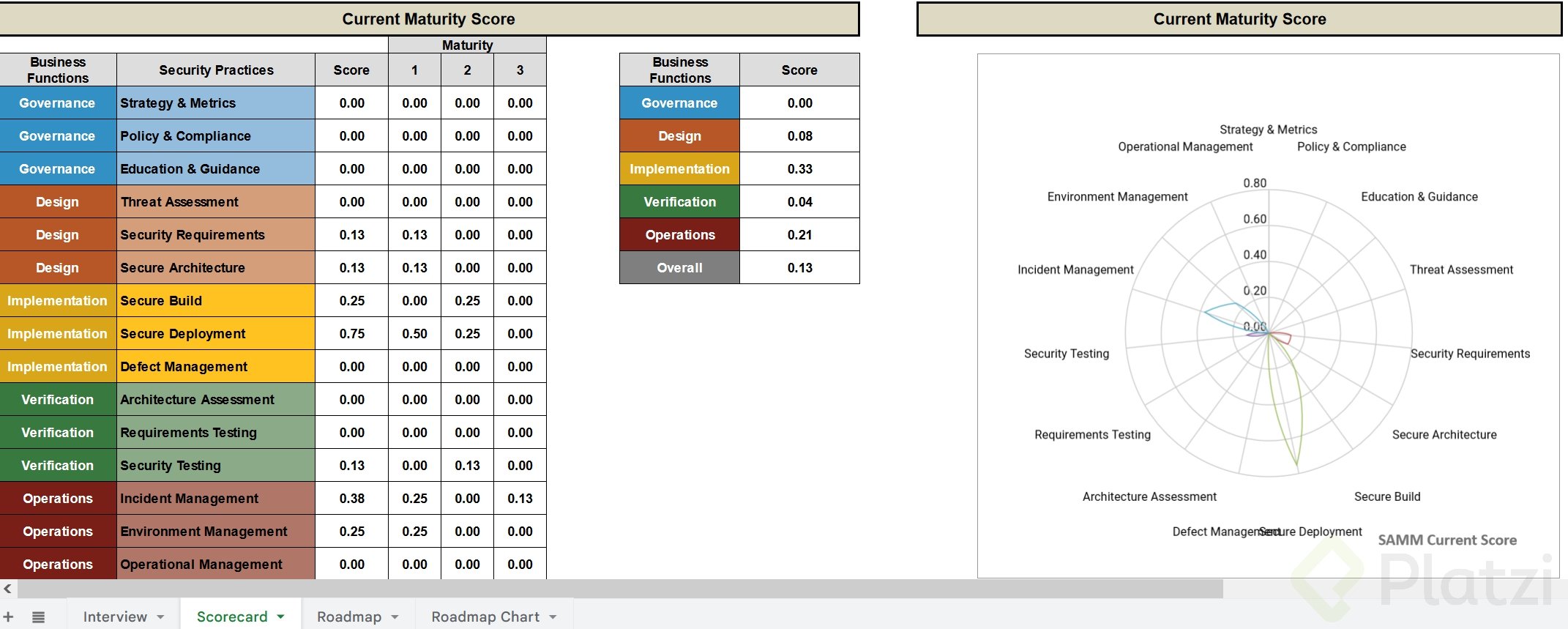

4. Visualiza los resultados del cuestionario

Una vez completemos el cuestionario podremos ir a la siguiente pestaña Scorecard donde podremos ver los resultados de una forma más visualmente atractiva.

Ahora que conocemos el estado actual de la organización, podemos empezar a planear el nivel de aseguramiento que queremos lograr y la ruta para llegar a este estado de una forma iterativa. Lo recomendable es definir 4 fases que representen un periodo de tiempo (mes, bimestre, trimestre, semestre, año, etc.) y que en cada una de estas mejoremos nuestro nivel de madurez con las prácticas de seguridad del modelo, según la priorización y objetivos internos establecidos.

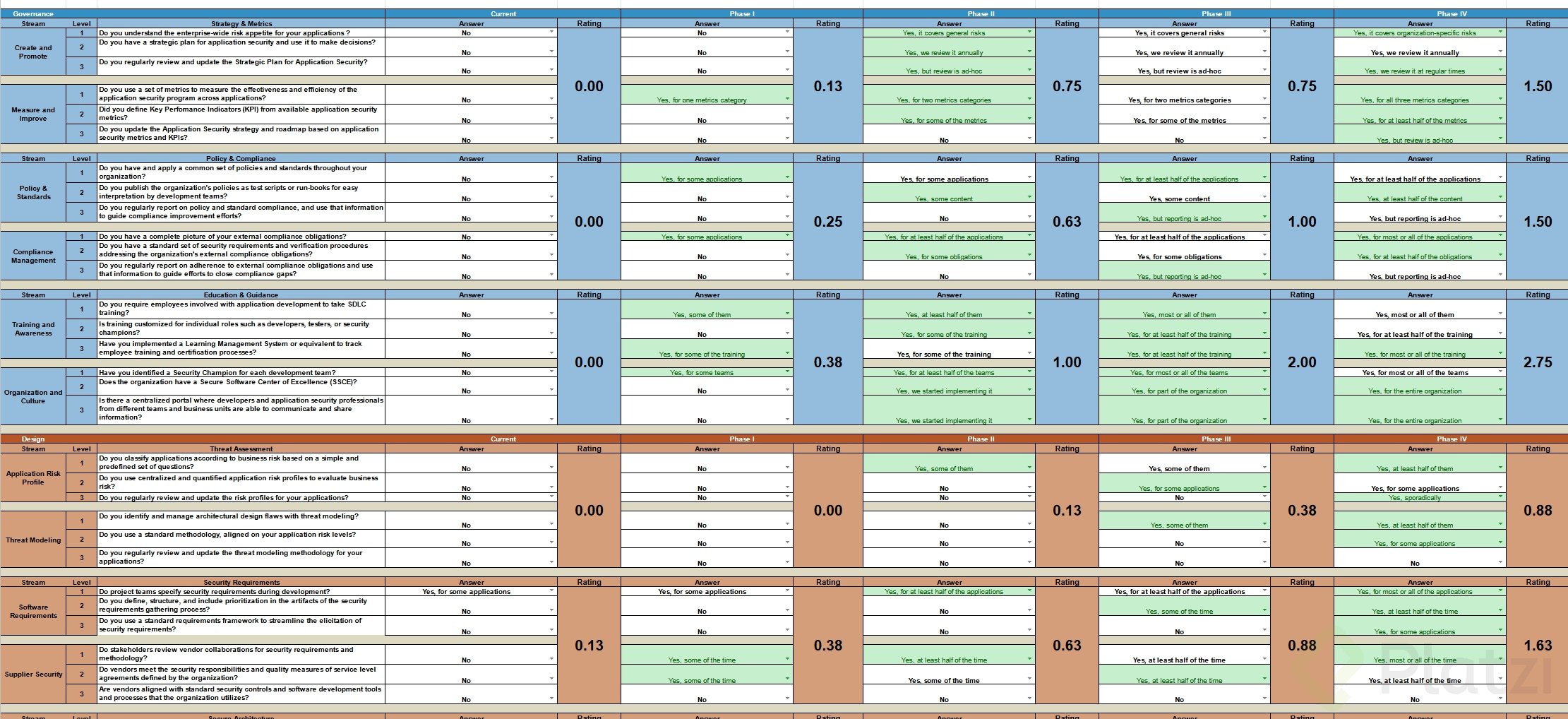

Para esto tenemos la siguiente pestaña del documento Roadmap. Esta tendrá las preguntas que respondimos en la entrevista original con la adición de columnas por cada una de las 4 fases que definamos y así poder responder cómo planeamos mejorar el cumplimiento de cada una de las prácticas de seguridad iterativamente hasta llegar al estado ideal para nuestra organización. Al final se puede ver algo como esto:

Recuerda que, como dije anteriormente, no todas las organizaciones deben llegar al máximo nivel en todas las prácticas. Esto depende mucho de las necesidades y objetivos de cada una.

De igual forma, una empresa puede realizar este ejercicio múltiples veces y tener metas distintas en cada uno. Por ejemplo, pueden diferir al estar definidas por unidades de negocio o decidir solo enfocarse en ciertas funciones de la empresa. Lo mejor de este framework es que es completamente flexible y tú decides cómo implementarlo.

Algo vital para entender mejor este modelo es ingresar a la página del proyecto y leer este documento en inglés que explica cada una de las funciones de negocio, niveles de madurez, prácticas de seguridad y stream en completo detalle.

En adición a esto, si te gustó el proyecto y quisieras aportar al mismo o apoyar a la organización que lo mantiene abierto y disponible para todos. Podrías pensar en volverte un miembro de OWASP lo que te da acceso a otros proyectos, laboratorios y entrenamientos exclusivos, así como acceso a una comunidad en Slack donde podrás interactuar directamente con los responsables de este proyecto y todos los demás que OWASP mantiene.

Sigue aprendiendo sobre seguridad con Platzi

Si te interesa seguir aprendiendo sobre cómo mejorar la seguridad en tu organización, puedes tomar nuestro Curso Básico de Seguridad Informática para Empresas. De igual forma, si quieres aprender más acerca de la aplicación de estándares y normas sobre seguridad en organizaciones, el Curso de Preparación para la Certificación en la Norma ISO 27001 es imperdible.

En adición a estos cursos, si te gusta aprender sobre seguridad informática -la cual incluye la seguridad de aplicaciones- puedes ver nuestra ruta de aprendizaje de Seguridad Informática donde encontraras una serie de cursos que te llevarán desde lo más básico hasta los temas más avanzados sobre seguridad.

Curso Básico de Seguridad Informática para Empresas