Comprende cómo pasar de una intuición clara a resultados concretos con modelos de lenguaje: desde un minimodelo funcional hasta su despliegue con métricas de latencia y costes, incluyendo ajuste fino, benchmark y evaluación de riesgos como sesgos, alucinaciones y privacidad. Todo con un enfoque directo y aplicado.

¿Qué resultados obtendrás con el mapa del viaje de un LLM?

Este recorrido organiza el aprendizaje para que conectes lo que ya sabes con conceptos nuevos y accionables. La meta es que cada paso tenga un entregable claro que puedas adaptar a tu caso de uso.

- Minimodelo funcional que comprendes por dentro. Podrás explicar sus componentes y decisiones.

- Ajuste fino o adaptación eficiente a un dominio particular. Te enfocas en calidad con recursos controlados.

- Implementación a tu caso de uso: decides cómo integrarlo en tu flujo.

- Entrega técnica: un endpoint o ejecución local con métricas de latencia y costes.

- Comparación de modelos con benchmark y casos reales. Evalúas resultados de forma objetiva.

- Gestión de límites y riesgos: sesgos, alucinaciones, privacidad y mal uso.

¿Cómo se verán esas decisiones en la práctica?

- Priorizas el contexto que el modelo necesita para responder mejor.

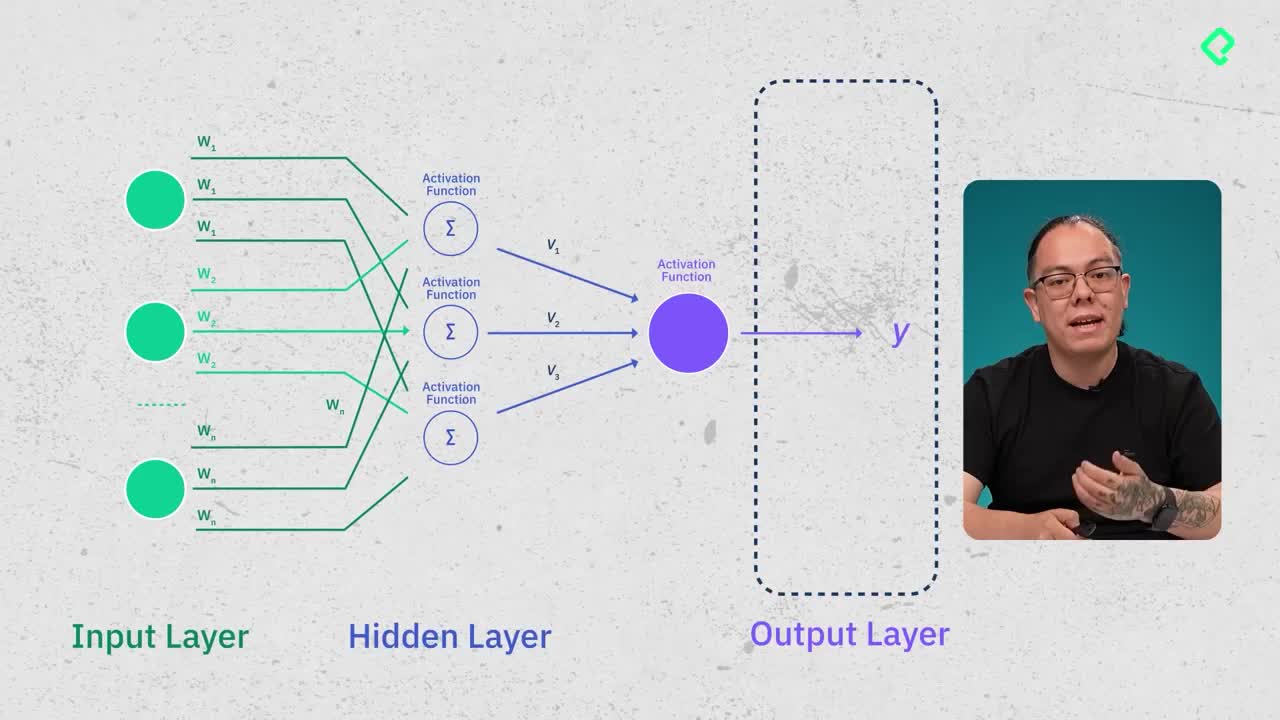

- Representas el lenguaje como números para operar con eficacia.

- Optimizas la siguiente salida según el objetivo y el entorno de ejecución.

¿Cómo se conecta la intuición del modelo con conceptos fundamentales?

La intuición de que el modelo mira el contexto, numera el lenguaje y decide la siguiente salida se convierte en práctica cuando la vinculas con tareas concretas de construcción, evaluación y despliegue.

- Contexto: defines qué información es relevante para cada petición.

- Representación numérica: comprendes por qué la estructura vectorial permite operar el lenguaje.

- Decisión de salida: alineas la generación con el objetivo del caso de uso.

¿Por qué empezar sin abrir la caja negra?

- Primero trazas el mapa del viaje para no perder el foco técnico.

- Entiendes componentes fundamentales antes de profundizar en detalles internos.

- Ganas velocidad para iterar con criterios claros de calidad y costo.

¿Qué necesitas y cómo avanzarás paso a paso?

Solo requieres conocimientos en Python, algo de álgebra lineal de vectores y mucha curiosidad. Las primeras sesiones priorizan conceptos y explicaciones; no siempre programarás al inicio.

- Requisitos: Python, álgebra lineal de vectores, curiosidad.

- Inicio gradual: conceptos fundamentales antes del código.

- Recorrido histórico breve: desde nociones computacionales hasta por qué ciertas arquitecturas y herramientas habilitaron la ola actual.

¿Qué riesgos y límites considerarás desde el principio?

- Sesgos: identifica y mitiga patrones no deseados.

- Alucinaciones: reconoce y reduce respuestas no fundamentadas.

- Privacidad: cuida el manejo y la exposición de datos.

- Mal uso: establece barreras y políticas de seguridad.

¿Tienes dudas o un caso de uso específico? Cuéntalo y afinamos el enfoque juntos.